جداول ترميز المعلومات النصية. الترميز "الافتراضي"

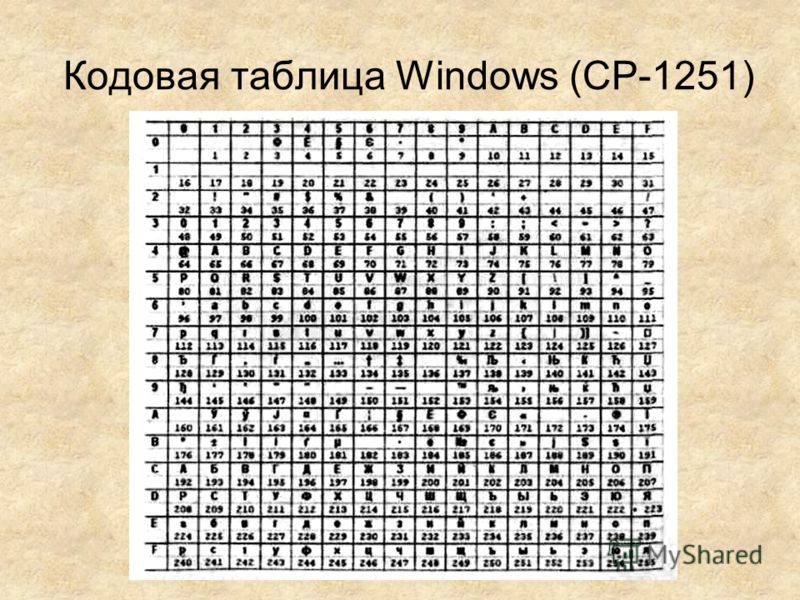

جدول الرموز هو جدول المراسلات بين الأحرف (على سبيل المثال، أحرف اللغة الروسية) ورموز الكمبيوتر الخاصة بهم. يوجد في روسيا العديد من الترميزات غير المتوافقة، أي أن نفس الأحرف لها رموز مختلفة بترميزات مختلفة. الترميزات التالية شائعة: WIN1251 (Windows)، KOI-8 (Unix)، CP866 (DOS)، Macintosh، ISO (Unix). يعد إنشاء جدول الرموز بمثابة اتفاقية مشروطة، أي أن فئة معينة من الأشخاص طورت اتفاقية، على أساسها تم مطابقة الرموز مع الرموز المحددة.

لهذه الأسباب، يمكن أن تتواجد آلاف الجداول الخاصة مع جدول الخصائص وجدول التكلفة العامة الأدنى. وينص القانون على أنه لا يمكن تغيير أو تصحيح جداول الألف عام إلا بموافقة جميع الوحدات السكنية بالإجماع. يجوز للجمعية إجراء التغييرات والتعديلات، حتى لصالح وحدة واحدة فقط من الوحدات السكنية، بتدخل أغلبية في الجمعية تمثل نصف قيمة المبنى على الأقل.

ومع ذلك، يصبح من الصعب تحديد المقصود بـ "الخطأ" الذي يضفي الشرعية على الشبكة الألفية، نظرًا لأن المعايير التي تم رسمها من خلالها لا يحددها القانون بشكل موضوعي. وبهذا المعنى، مع مصطلح "خطأ" يعتبر الكود يشير إلى خطأ حسابي بسيط. بمعنى آخر، لا يمكن الطعن في المعيار المستخدم في الحساب، بل فقط التطبيق الرياضي لذلك المعيار. إذا لم يكن من الممكن تصحيح التجميع حتى لو تم استيفاء الشروط، فيمكن للواقي الذكري المقابل الاتصال بالمسجل المدني المحمي.

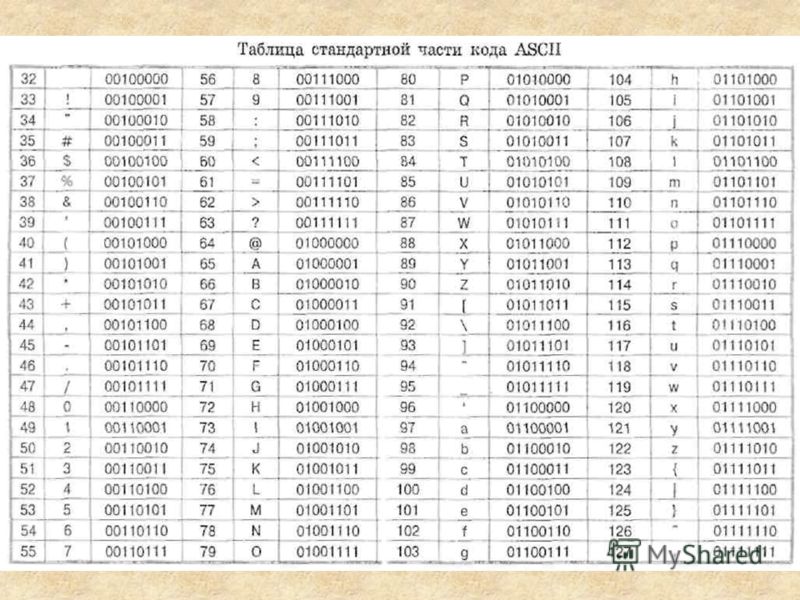

يتم تشفير الأرقام بطريقة قياسية باستخدام النظام الثنائي؛ ويتم ببساطة استكمال البتات المفقودة بالأصفار. للترميز معلومات نصيةتم اعتماد المعيار الدولي ASCII (الكود القياسي الأمريكي لتبادل المعلومات) في جدول الكودمنها 128 رمزًا مكونًا من سبعة بتات محجوزة للتشفير: أحرف الأبجدية اللاتينية؛ أرقام؛ علامات الترقيم؛ الرموز الرياضية.

يرتبط الحفاظ على المعلومات بتطور التواصل بين الناس. ولكي تنتشر المعلومات حتى عبر مسافات طويلة، لا بد من إيجاد طريقة أخرى، مثل العرض الشفهي وتخزينها في الذاكرة البشرية. تتعلق فكرة كتابة وتخزين السجلات المكتوبة بإنشاء الرموز اللازمة للسجل - أصل البرنامج النصي.

مع تطور الفيزياء، بدأ عدد من النماذج الفيزيائية في تخزين المعلومات. يتم تخزين البيانات في الأجهزة التقنية كسلسلة من الأصفار والواحدات. تسمى طريقة الكتابة هذه المستخدمة لتسجيل معلومات 0 و 1 بالشفرة الثنائية. تشفير المعلومات هو أي مجموعة من القواعد المعدة مسبقًا ومعروفة للعامة والتي تسمح بعرض المعلومات بطريقة يمكن تخزينها أو نشرها.

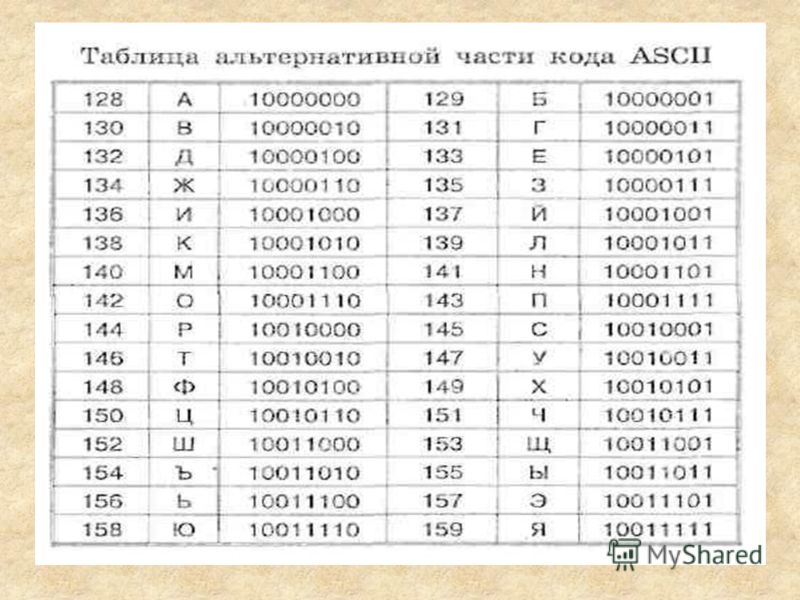

لتضمين الحروف، على سبيل المثال، الأبجدية الروسية، أصبح من الضروري تضمين الرقم الثامن، مما جعل من الممكن زيادة عدد رموز جدول ASCII إلى 255. وتم استخدام الجزء المتبقي من الرموز لتشفير الرموز الزائفة، والتي يمكن يمكن استخدامها، على سبيل المثال، لتصميم إطارات وجداول نصية مختلفة في النص.

يتم استخدام التشفير حيثما يجب إخفاء محتوى الرسالة. هناك العديد من الطرق للتشفير السري. يستخدم الناس الكلام الذي يتكون من كلمات مكونة من أحرف فردية. تقوم أجهزة الكمبيوتر بالتواصل - نقل المعلومات - رقميًا. ويجب ترجمة المعلومات المخزنة عليها إلى لغتها المفهومة.

يمكننا أن نفكر في ذاكرة الكمبيوتر على أنها ملايين من المفاتيح الصغيرة، كل منها إما قيد التشغيل أو متوقف عن التشغيل. تمثل التسلسلات الطويلة للمفاتيح معلومات مختلفة. ولذلك تستخدم أجهزة الكمبيوتر طريقة خاصة لتشفير المعلومات - الكود الثنائي.

حاليًا، تم اعتماد معيار ترميز آخر، وهو Unicode، الذي يحدد الأحرف بغض النظر عن الجنسية. يستخدم هذا المعيار ترميز أحرف 16 بت (مقابل 8 بت في ASCII). يتيح لك هذا تحديد أحرف مختلفة (في ASCII - 256)، وهو ما يكفي لجميع اللغات الموجودة والرموز الرياضية ورموز الخدمة والأحرف الأخرى. بمرور الوقت، تم استكمال معيار Unicode بخصائص معيار آخر متعدد البايت - ISO. تم تقسيم جميع الفهارس في المعيار إلى مجموعات وصفحات، تحتوي كل منها على 256 حرفًا، مع ترك جزء من مساحة الفهرس للتطوير المستقبلي.

تمثيل الأرقام على جهاز الكمبيوتر الخاص بك

تسمى المعلومات المدخلة في الكود الثنائي المعلومات الرقمية. النقل الرقمي هو نقل معلومات العالم الحقيقي إلى رمز ثنائي وفقًا للقواعد المتفق عليها. يتم تشفير جميع البيانات الموجودة على جهاز الكمبيوتر باستخدام مجموعة مختلفة من قيم البت. يمكن لكل بت أن يأخذ قيمتين مختلفتين فقط من 0، ولكن يتم تخزين هذه البتات في خلايا ذاكرة الكمبيوتر بعد القيمة الثامنة، لذلك من المفيد استخدام عدد من البتات القابلة للقسمة على ثمانية لتشفير البيانات.

كلما زاد عدد البتات المستخدمة، زاد نطاق الأرقام التي يمكننا استخدامها. باستخدام 8 بتات يمكننا، على سبيل المثال، تشفير الأرقام من 0 إلى 255، أو الأرقام من -128 إلى 127 إذا احتجنا أيضًا أرقام سلبية. لتشفير الأرقام في أجهزة الكمبيوتر، من الأفضل استخدام كلمة واحدة، أي. عدد البتات التي يمكن لجهاز الكمبيوتر الخاص بك معالجتها في عملية واحدة. تستخدم معظم أجهزة الكمبيوتر الحديثة اليوم كلمة 64 بت، لذا يمكنها معالجة 64 بت في عملية واحدة.

جداول الكود § 13 رويت قصة مثيرة للاهتمام في كتابه "الحساب الترفيهي" بقلم يا. بيرلمان. في مارس 1917، انزعج سكان بتروغراد من العلامات الغامضة التي ظهرت من العدم على أبواب العديد من الشقق. كانت هذه العلامات على شكل شرطات تتناوب مع الصلبان. كانت هناك شائعات مشؤومة حول قيام لصوص بوضع علامات على شقق ضحاياهم، وعن جواسيس ومحرضين ألمان. يا. بيرلمان كشف سر هذه العلامات، وبعد ذلك نشر المذكرة التالية في الصحيفة. علامات غامضة "فيما يتعلق بالعلامات الغامضة التي ظهرت على جدران العديد من منازل بتروغراد، ليس من المفيد شرح معنى فئة واحدة من هذه العلامات، والتي، على الرغم من الخطوط العريضة المشؤومة، لها المعنى الأكثر براءة. أنا أتحدث عن علامات من هذا النوع: +|| ++|||| +++||| وشوهدت علامات مماثلة في العديد من المنازل على الدرج الخلفي لأبواب الشقق. عادة، كل شخص لديه علامات من هذا النوع أبواب المدخل منزل معين، ولم يتم ملاحظة علامتين متطابقتين داخل نفس المنزل. من الطبيعي أن يثير مخططهم الكئيب القلق لدى السكان. وفي الوقت نفسه، يتم الكشف عن المعنى بسهولة إذا قارنتها بأرقام الشقق المقابلة. لذلك، على سبيل المثال، وجدت العلامات أعلاه بالقرب من الشقق رقم 12 ورقم 24 ورقم 33: +|| ++|||| +++||| 12 24 33 في ذاكرة الكمبيوتر، يتم تمثيل أي نص كسلسلة من رموز الأحرف، أي بدلا من الحرف نفسه، يتم تخزين رقمه في جدول التعليمات البرمجية. ولن تتشكل صورة الحروف والرموز إلا في لحظة عرضها على الشاشة أو الورقة. تحدد المعايير الخاصة الرمز الذي سيتوافق مع أي رمز، وإلا (عندما يستخدم كل شخص جداوله الخاصة) يكون تبادل المعلومات مستحيلًا عمليًا2. جدول رموز ASCII http://ru.wikipedia.org/wiki/%D0%A3%D 0%BF%D1%80%D0%B0%D0%B2%D0%BB %D1%8F%D1%8E%D1 %89%D0%B8%D0% B5_%D1%81%D0%B8%D0%BC%D0%B2% D0%BE%D0%BB%D1%8B اختصار للكود القياسي الأمريكي لتبادل المعلومات - الكود الأمريكي القياسي تبادل المعلومات. ASCII هو رمز لتمثيل أحرف الأبجدية الإنجليزية كأرقام، حيث يرتبط كل حرف برقم من 0 إلى 127. تستخدم معظم أجهزة الكمبيوتر ASCII لتمثيل النص، مما يسمح بنقل البيانات من كمبيوتر إلى آخر. يسمى الملف النصي المخزن بتنسيق ASCII أحيانًا بملف ASCII. يمكن لمحرري النصوص ومعالجات النصوص عادةً حفظ البيانات بتنسيق ASCII. يتم حفظ معظم ملفات البيانات، خاصة إذا كانت تحتوي على بيانات رقمية، بتنسيق غير ASCII. لا يتم أبدًا حفظ البرامج القابلة للتنفيذ بتنسيق ASCII. ترميز أحرف التحكم في ASCII الرمز الثنائي الرمز العشري الإجراء الاسم الإنجليزي 00000111 7 نغمة تنبيه قياسية BELL 00001000 8 حذف الحرف السابق BACKSPACE 00001010 10 سطر جديد LINE FEED 00001101 13 إدخال نهاية السطر CARRIAGE RETURN 00011010 26 علامة نهاية ملف نصي SUBSTITUTE 0 0011011 27 قم بإلغاء الإدخال السابق لملحقات ESCAPE ASCII Windows 1251 - السيريلية للإصدار الذي يدعم اللغة الروسية. UTF 16 - تم اعتماد 65,536 حرفًا (اثنان إلى قوة ستة عشر) كمساحة أساسية في Unicode. بالإضافة إلى ذلك، هناك طرق لتشفير حوالي مليوني حرف باستخدام UTF 16، لكنها تقتصر على المساحة الموسعة لمليون حرف من النص. ما مقدار الذاكرة بالبايت التي يستهلكها 1 بكسل؟ 1) 2 2) 3 3) 4 4) 5 لترميز لون خلفية صفحة الإنترنت، استخدم السمة bgcolor = "#ХХХХХХ"، حيث يتم وضع القيم السداسية العشرية لكثافة مكونات اللون في نموذج RGB 24 بت تم تحديدها في علامات الاقتباس. ما هو اللون الذي ستحتوي عليه الصفحة المحددة بالعلامة؟

؟ 1) أبيض 2) أخضر 3) أحمر 4) أزرق لترميز لون خلفية صفحة الإنترنت، استخدم السمة bgcolor = "#ХХХХХХ"، حيث توجد قيم سداسية عشرية لكثافة مكونات اللون في نموذج RGB 24 بت تم تحديدها في علامات الاقتباس. ما هو اللون الذي سيكون لون الصفحة المحددة بالعلامة قريبًا منه؟ ؟ 1) أبيض 2) رمادي 3) أصفر 4) أرجواني لترميز لون خلفية صفحة الإنترنت، استخدم السمة bgcolor = "#ХХХХХХ"، حيث توجد قيم سداسية عشرية لكثافة مكونات اللون في نموذج RGB 24 بت تم تحديدها في علامات الاقتباس. ما هو اللون الذي سيكون لون الصفحة المحددة بالعلامة قريبًا منه؟ ؟ 1) الأبيض 2) الرمادي 3) الأصفر 4) الأرجوانيترميز الأعداد الطبيعية والأصفار

يمكننا تحويل كل رقم إلى النظام الثنائي، والذي يستخدم فقط الرقمين 0 و 1 اللذين نحصل عليهما لكل رقم مكون من رقم واحد. يتم تخزين الأعداد الطبيعية على جهاز الكمبيوتر فيما يسمى بالكود المباشر، وهو في الحقيقة رقم منقول إلى النظام الثنائي.

النظام الرقمي الثنائي

بالنسبة للأعداد الصحيحة، يجب أيضًا أخذ الإشارة بعين الاعتبار. لحسن الحظ، هناك اثنان منهم فقط، لذا يمكننا تشفيرهم إلى 1 بت. عند تشفير الأعداد الصحيحة، يتم تشفير الإشارة دائمًا كأول بت من اليسار. عادة ما نستخدم الأرقام المعبر عنها بالتدوين العشري، والتي...